Segurança - software de hacking de celulares tem graves falhas de segurança

A ironia: software usado para invadir celulares tem graves falhas de segurança

Os desenvolvedores do Signal, aplicativo de troca de mensagens focado na comunicação segura entre seus usuários, revelaram a descoberta de falhas de segurança graves na tecnologia da Cellebrite, empresa israelense que fornece um conjunto de softwares e ferramentas usados justamente para quebrar proteções em smartphones e mensageiros. As vulnerabilidades permitem a manipulação de relatórios emitidos pela ferramenta, colocando a veracidade de descobertas usadas em investigações policiais em xeque.

- Cellebrite | Como funciona o app usado para recuperar provas no Caso Henry

- Exclusivo | Cellebrite fala sobre desbloqueio de iPhones, Grayshift e mais

- Signal vs Telegram: qual app de mensagens é mais seguro?

De acordo com o criador do Signal, Moxie Marlinspike, um trabalho de engenharia reversa foi feito em uma unidade do kit que é vendido às forças policiais pela Cellebrite. O pacote, que foi obtido depois de “cair de um caminhão”, segundo o desenvolvedor, tem adaptadores para diferentes tipos de cabos e dispositivos que são usados tanto para o desbloqueio dos aparelhos quanto para proteger a própria solução contra cópias e pirataria, todos rodando suas versões mais recentes.

A brecha se aproveitou do próprio funcionamento básico da solução da Cellebrite, que escaneia a memória dos aparelhos e recupera fotos, vídeos, textos e demais arquivos mesmo com o dispositivo bloqueado. A equipe do Signal inseriu um arquivo “especialmente formatado” no armazenamento de um dispositivo, que, uma vez analisado e detectado, permitiria executar códigos remotamente e manipular os relatórios emitidos pela tecnologia.

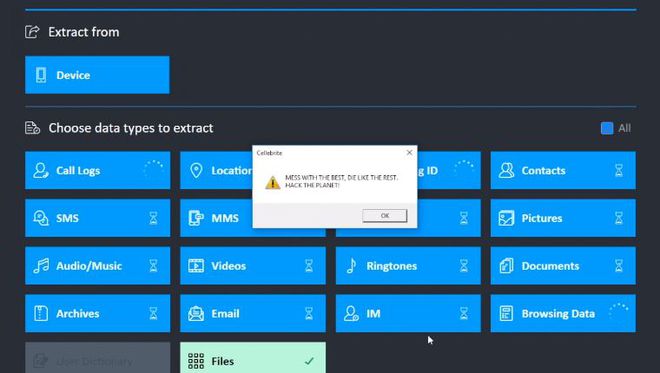

A partir da vulnerabilidade, seria possível inserir arquivos ou remover informações obtidas pelo software da Cellebrite, tanto em novos relatórios quanto em detecções antigas. Além disso, o próprio sistema poderia ser manipulado para exibir mensagens de erro, como a que foi usada pelos desenvolvedores do Signal para comprovar a invasão à solução.

A descoberta, segundo o time responsável, é suficiente para levantar dúvidas sobre investigações que tenham utilizado o software da Cellebrite para extração de informações. A alegação é grave o bastante por si só, e ganha contornos ainda mais tensos quando se leva em conta que a aplicação costuma ser usada em investigações de grande atenção e complexidade — no Brasil, por exemplo, ela foi empregada pela polícia na Operação Lava Jato e no caso Henry Borel.

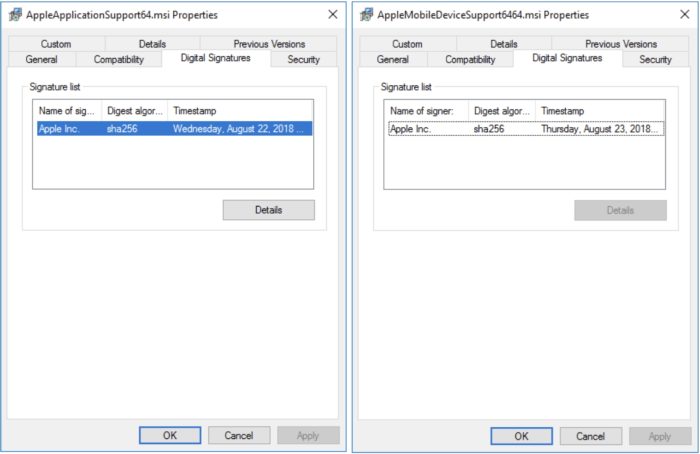

Além disso, o time encontrou outras irregularidades na aplicação, como a presença de pacotes relacionados à versão 12.9.0.167 do iTunes, teoricamente extraídos do instalador do player no Windows 10. A presença de tais dados, afirmam os especialistas, poderia render um processo de direitos autorais da Apple contra a Cellebrite, uma vez que tais dados estariam disponíveis de forma irregular e sem autorização da Maçã.

Troca justa

O tom jocoso de toda a divulgação da engenharia reversa vai além da própria ideia de uma solução usada para hackear ter sido hackeada. Marlinspike afirma, desde já, que o Signal será atualizado em breve para impedir qualquer tipo de intrusão oriundo dos métodos usados pela Cellebrite e faz uma proposta para a própria empresa israelense: as brechas encontradas serão reveladas caso, em contrapartida, a companhia faça o mesmo e revele as vulnerabilidades em apps e sistemas operacionais que utiliza para extrair informações dos dispositivos.

Em resposta oficial, a Cellebrite não confirmou nem negou a existência de uma abertura em sua solução, afirmando apenas que conduz auditorias constantes em seus softwares de forma a garantir a integridade da solução. A empresa, também, não respondeu aos pedidos do Signal, falando apenas à imprensa internacional.

Fonte: Signal, Ars Technica

----------------

Signal invadiu software da Cellebrite que serve para invadir celulares

CEO da Signal pegou kit da Cellebrite que "caiu de caminhão" e descobriu vulnerabilidades que quebram confiabilidade do software

O software da Cellebrite é usado por autoridades de vários países para desbloquear celulares “na marra”, especialmente iPhones. Mas é possível que a confiança na ferramenta fique abalada a partir de agora: Moxie Marlinspike (Matthew Rosenfeld), fundador e CEO do serviço de mensagens Signal, revirou o software da Cellebrite e revelou algumas de suas fragilidades.

- Signal ganha pagamentos com criptomoeda focada em privacidade

- Como conectar o Signal no PC [versão desktop]

Nunca ficou claro como a Cellebrite consegue quebrar a criptografia de celulares, mas a lista de aparelhos que a companhia pode explorar é relativamente grande. Além de iPhones, o software da companhia é capaz de extrair dados protegidos de aparelhos Motorola, Samsung, LG, Xiaomi, Sony, Huawei, entre outros.

Um exemplo de uso recente vem do Brasil: a Polícia Civil do Rio de Janeiro usou a ferramenta da Cellebrite para recuperar mensagens apagadas de celulares nas investigações da morte do menino Henry Borel.

Casos como esse até podem validar a existência da ferramenta, mas, no blog da Signal, Marlinspike acrescenta que a lista de clientes da Cellebrite inclui regimes autoritários em países como Rússia, Venezuela e China, esquadrões da morte em Bangladesh, juntas militares em Mianmar, além de agentes de opressão na Turquia, Emirados Árabes e outros lugares.

Mas outro detalhe motivou Moxie Marlinspike a explorar as entranhas da solução da Cellebrite: no final de 2020, a Cellebrite anunciou ter quebrado a criptografia do Signal.

UFED e Physical Analyzer

Em seu texto, Marlinspike explica que a solução da Cellebrite é composta de duas ferramentas: o UFED e o Physical Analyzer. A primeira cria uma cópia da imagem do dispositivo em um computador com Windows. A segunda faz uma análise dessa cópia e extrai os dados em um formato navegável.

Parece ser um processo perfeito. Porém, Marlinspike aponta que ali há falhas importantes e abordagens questionáveis.

Um exemplo: o sistema da Cellebrite usa um mecanismo de conversão de áudio e vídeo para Windows (FFmpeg) que foi lançado em 2012; de lá para cá, esse software recebeu mais de 100 atualizações de segurança, mas nenhuma foi aplicada na solução da empresa.

Outro: o Physical Analyzer tem pacotes de um instalador MSI que implementam funções do iTunes; esses pacotes são assinados pela Apple, porém, é improvável que a empresa tenha fornecido esse recurso, o que sugere uso indevido. Isso pode causar problemas legais para a Cellebrite ou até para os clientes da companhia.

Dados extraídos podem ser manipulados

Mas existe um ponto ainda mais chamativo: o CEO da Signal explica que há vulnerabilidades que podem ser exploradas para modificar o relatório do UFED. Com isso, os dados extraídos de um celular durante a análise podem ser manipulados e, portanto, deixam de ser confiáveis.

Dando mais detalhes, Marlinspike relata que, ao inserir “arquivos especialmente formatados, mas inócuos em qualquer aplicativo em um dispositivo” analisado pela Cellebrite, um relatório pode ser modificado para inserir ou remover mensagens, fotos, contatos e outros dados, sem que haja pistas de que houve modificação ali. Extrações anteriores e futuras também podem ser adulteradas.

Toma lá, dá cá

Chama atenção o fato de a Signal ter divulgado detalhes sobre as vulnerabilidades sem avisar a Cellebrite. Mas Marlinspike sinaliza que está disposto a proceder de maneira responsável sobre isso se a Cellebrite agir da mesma forma com as falhas que ela explora em outros softwares.

Como é pouco provável que isso aconteça, podemos esperar por mais capítulos nessa história.

Para finalizar, mais um detalhe curioso: Moxie Marlinspike afirma que conseguiu ter acesso a um kit Cellebrite porque, enquanto caminhava pela rua, viu um deles cair de um caminhão. É uma brincadeira, certamente. Ele pode ter conseguido o kit no eBay, por exemplo.

fonte: