fonte: https://pplware.sapo.pt/high-tech/encriptacao-atual-em-perigo-computadores-quanticos-tornam-20-vezes-mais-facil-destrui-la/

Encriptação atual em perigo: computadores quânticos tornam 20 vezes mais fácil destrui-la

Será que os computadores quânticos conseguirão decifrar os códigos criptográficos atuais e desencadear um desastre de segurança à escala global? Esta é uma impressão que se pode certamente retirar de muitas notícias, sendo a mais recente a que reporta novas estimativas de que poderá ser 20 vezes mais fácil decifrar tais códigos do que se pensava anteriormente.

Computadores quânticos são uma ameaça à criptografia atual

A criptografia é o alicerce da segurança de quase tudo no ciberespaço, desde as redes Wi-Fi aos serviços bancários e às moedas digitais como a bitcoin. Se antes se estimava que um computador quântico com 20 milhões de qubits (bits quânticos) levaria oito horas para quebrar o popular algoritmo RSA, a nova estimativa calcula que tal poderia ser feito com apenas 1 milhão de qubits.

Ao enfraquecer a criptografia, a computação quântica representaria uma séria ameaça à nossa cibersegurança quotidiana.

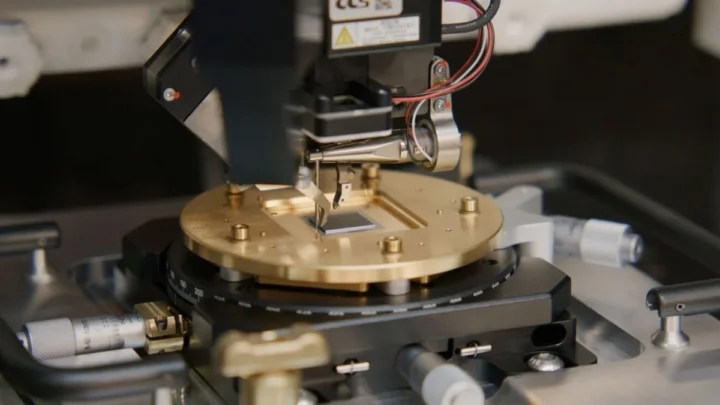

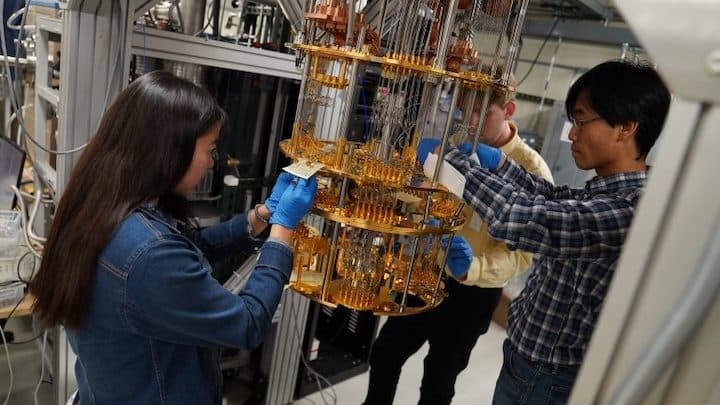

Os computadores quânticos já existem, mas as suas capacidades são extremamente limitadas. Não existe um conceito único - estão em desenvolvimento diversas abordagens de design. Existem barreiras tecnológicas significativas a superar antes que qualquer uma dessas abordagens se torne verdadeiramente útil.

Contudo, estão a ser investidas avultadas quantias de dinheiro, pelo que podemos esperar melhorias tecnológicas consideráveis nos próximos anos.

Criptografia simétrica vs. chave pública

Para as ferramentas criptográficas mais comummente utilizadas, a computação quântica terá um impacto reduzido. A criptografia simétrica, que cifra a maior parte dos nossos dados atualmente (e não inclui o algoritmo RSA), pode ser facilmente reforçada para proteção contra computadores quânticos.

A computação quântica poderá ter um impacto mais significativo na criptografia de chave pública, utilizada para estabelecer ligações seguras online. Por exemplo, é empregue para suportar compras online ou mensagens seguras, tradicionalmente utilizando o algoritmo RSA, embora cada vez mais se recorra a uma alternativa denominada Diffie-Hellman de curva elíptica.

A criptografia de chave pública é também utilizada para criar assinaturas digitais, como as usadas nas transações de bitcoin, e recorre a outro tipo de criptografia chamado Elliptic Curve Digital Signature Algorithm (ECDSA). Se alguma vez existir um computador quântico suficientemente poderoso e fiável, processos que atualmente são apenas teóricos poderão tornar-se capazes de quebrar essas ferramentas de criptografia de chave pública.

Os algoritmos RSA são potencialmente mais vulneráveis devido ao tipo de matemática que utilizam, embora as alternativas também possam estar em risco. Esses processos teóricos, por si só, irão inevitavelmente melhorar com o tempo.

Opiniões dos especialistas são o 8 e o 80...

O que permanece extremamente incerto é tanto o destino como os prazos do desenvolvimento da computação quântica. Não sabemos realmente o que os computadores quânticos serão capazes de fazer na prática. A opinião dos especialistas está profundamente dividida sobre quando podemos esperar o surgimento de uma computação quântica verdadeiramente relevante.

Uma minoria parece acreditar que um avanço está iminente. No entanto, uma minoria igualmente significativa pensa que tal nunca acontecerá. A maioria dos especialistas acredita que é uma possibilidade futura, mas os prognósticos variam entre dez a vinte anos e prazos muito mais longos.

E serão esses computadores quânticos criptograficamente relevantes? Essencialmente, ninguém sabe. Tal como a maioria das preocupações sobre os computadores quânticos nesta área, o estudo sobre o RSA refere-se a um ataque que pode ou não funcionar, e requer uma máquina que talvez nunca venha a ser construída (os computadores quânticos mais poderosos atualmente têm pouco mais de 1000 qubits e ainda são muito propensos a erros).

Iniciativas em curso rumo a uma criptografia pós-quântica

A boa notícia é que a maior parte do trabalho de reflexão já foi feito. Em 2016, o National Institute of Standards and Technology (NIST) dos EUA lançou uma competição internacional para conceber novas ferramentas de criptografia pós-quântica que se acredita serem seguras contra estes computadores.

Em 2024, o NIST publicou um conjunto inicial de padrões que incluía um mecanismo de troca de chaves pós-quântico e vários esquemas de assinatura digital pós-quântica.

Para se tornarem seguros contra um futuro computador quântico, os sistemas digitais precisam de substituir a atual criptografia de chave pública por novos mecanismos pós-quânticos. Precisam também de garantir que a criptografia simétrica existente é suportada por chaves simétricas suficientemente longas (muitos sistemas existentes já o são).